آنچه در این مطلب میخوانید:

حملات مسمومیت آدرس در ارزهای دیجیتال، زمانی رخ میدهند که کاربران با اعتماد به ظاهر آشنا یا بخشی از یک آدرس کیف پول، بدون بررسی کامل، تراکنشی را انجام دهند. آیا تا به حال پیش آمده که یک آدرس کیف پول را از تاریخچه تراکنش های خود کپی کنید و با خود بگویید: «بله، همین است؛ با 0xAB شروع میشود و با 9F تمام میشود… کافی است»

ممکن است همین کار باعث شده باشد که دارایی خود را برای یک کلاهبردار بفرستید، کسی که آدرس جعلیاش شباهت زیادی به آدرس واقعی شما دارد. این نوع حمله سایبری را مسمومیت آدرس (Address Poisoning) مینامند. با ما در این مقاله از کریپتونگار، همراه باشید تا بیشتر با این نوع حمله و راههای جلوگیری از آن آشنا شوید.

حمله مسمومیت آدرس چیست؟

در فضای ارز دیجیتال، کلاهبردارها تلاش میکنند با تغییر یا جعل آدرسها، کاربران را فریب دهند تا به اشتباه دارایی خود را به آدرس جعلی ارسال کنند. این حملات بیشتر بر خطای انسانی و اعتماد بیجا تکیه دارند، نه بر نقص در امنیت بلاکچین. بلاکچین ذاتاً ایمن است، اما وقتی کاربر بدون بررسی دقیق آدرس، تراکنش را تأیید میکند، زمینه برای این حملات فراهم میشود.

هدف این حملات معمولاً یکی از این سه مورد است:

- سرقت دارایی: هدایت وجوه به کیف پول مهاجم.

- ایجاد اختلال در شبکه: با افزایش تراکنش های جعلی یا تغییر مسیرها.

- فریب کاربران: با جعل هویت اشخاص یا آدرسهای شناختهشده.

انواع حملات مسمومیت آدرس ارز دیجیتال

مهاجمان از روشهای مختلفی برای سوءاستفاده از کاربران استفاده میکنند. در ادامه مهمترین انواع این حملات را بررسی میکنیم:

حملات فیشینگ

در این روش، مهاجم وبسایت یا ایمیل جعلی ایجاد میکند که شبیه به وبسایتهای رسمی مانند صرافی ها یا کیف پولهاست. کاربران بدون شک وارد سایت میشوند و اطلاعات ورود، کلید خصوصی یا عبارت بازیابی را وارد میکنند. این اطلاعات مستقیماً به مهاجم ارسال میشود.

نمونه واقعی فیشینگ، حمله به MyEtherWallet که در آن مسیر اینترنتی کاربران تغییر داده شد و به یک نسخه جعلی سایت هدایت شدند.

رهگیری تراکنش

در این حمله، مهاجم هنگام انجام تراکنش، آدرس مقصد را تغییر میدهد. این کار معمولاً با بدافزارها انجام میشود که آدرس واقعی را با آدرس مهاجم جایگزین میکنند.

نمونه واقعی رهگیری تراکنش، هک صرافی بای بیت در فوریه ۲۰۲۵ که منجر به سرقت بیش از ۱.۵ میلیارد دلار شد. مهاجمان تراکنش بین کیف پول سرد و گرم صرافی را رهگیری و تغییر دادند.

خطرات استفاده مکرر از یک آدرس

وقتی کاربر بارها از یک آدرس برای دریافت یا ارسال ارز دیجیتال استفاده میکند، مهاجمان میتوانند با تحلیل تراکنش های قبلی، الگوها را شناسایی کرده و از این اطلاعات برای حملات شخصی سازی شده یا حتی مهندسی اجتماعی استفاده کنند.

حملات سیبیل (Sybil Attack)

در این حمله، مهاجم تعداد زیادی گره یا هویت جعلی در شبکه ایجاد میکند تا کنترل بیشتری روی بلاکچین به دست آورد. این روش میتواند باعث تغییر در تراکنش ها یا حتی دوباره خرج کردن (Double Spending) شود.

نمونه واقعی حمله سیبیل، حمله به شبکه Ethereum Classic در سال 2020 که باعث سرقت میلیونها دلار شد.

بیشتر بخوانید: آشنایی با حمله سیبیل یا Sybil Attack

حمله داستینگ (Dusting Attack)

در این روش، مهاجم مقدار کمی ارز دیجیتال (تقریباً بیارزش) به کیف پول قربانی ارسال میکند. هدف از این کار، ردیابی تراکنش ها و ارتباط کیف پولهاست تا حریم خصوصی کاربر از بین برود. سپس مهاجم از این اطلاعات برای حملات بعدی استفاده میکند.

حمله انتقال با مبلغ صفر (Zero-Value Transfer)

مشابه حمله داستینگ است، اما در اینجا هیچ دارایی واقعی جابهجا نمیشود. هدف این است که آدرس جعلی مهاجم در تاریخچه تراکنش کاربر ثبت شود تا بعداً قربانی اشتباهاً از همان آدرس برای تراکنش های بزرگ استفاده کند.

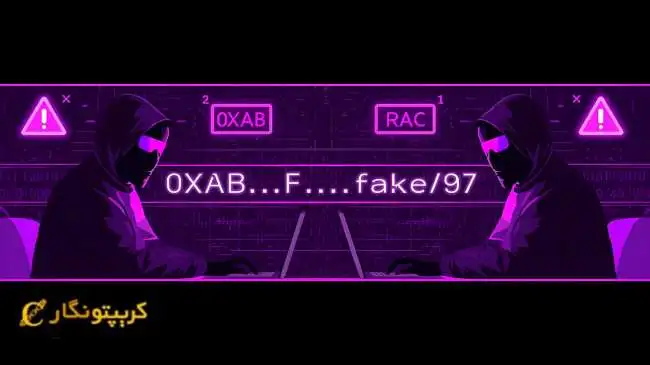

نمونه واقعی حمله انتقال با مبلغ صفر، در سال ۲۰۲۵، یک تریدر کریپتو بیش از ۲.۶ میلیون دلار USDT را به دلیل همین حمله از دست داد.

کدهای کیو آر جعلی

مهاجمان ممکن است کد QR جعلی در شبکههای اجتماعی یا حتی بهصورت چاپی منتشر کنند. این کدها به آدرسهای مخرب هدایت میشوند و کاربر بدون بررسی دقیق، دارایی خود را به این آدرس میفرستد.

جعل آدرس (Address Spoofing)

در این روش، مهاجم آدرسی ایجاد میکند که بسیار شبیه به آدرس اصلی کاربر یا یک سازمان معتبر است. بسیاری از کاربران فقط چند کاراکتر اول و آخر آدرس را بررسی میکنند و همین موضوع باعث میشود اشتباه کنند.

نمونه واقعی جعل آدرس، حمله به بلاکچین ایاس (EOS) در سال ۲۰۲۵ که مهاجمان با ارسال تراکنش های کوچک از آدرسهای جعلی مشابه صرافی های بزرگ، کاربران را فریب دادند.

سوءاستفاده از قراردادهای هوشمند

برخی مهاجمان از باگهای موجود در دیاپها (DApps) یا قراردادهای هوشمند برای هدایت وجوه یا تغییر رفتار قرارداد استفاده میکنند.

حملات مشابه در بیت کوین (SegWit Scam)

در بیت کوین هم حملات مشابهی وجود دارد که با سوءاستفاده از شباهت فرمت آدرسها (Legacy ،SegWit ،Bech32) انجام میشود. مهاجم آدرسی شبیه به آدرس واقعی ایجاد میکند تا قربانی هنگام انتقال، آن را اشتباهاً انتخاب کند.

پیامدهای حملات مسمومیت آدرس

از پیامدهای حملات مسمومیت آدرس میتوان به موارد زیر اشاره کرد:

- از دست دادن دارایی: بزرگترین خطر این حملات از دست رفتن سرمایه است.

- کاهش اعتماد به شبکههای بلاکچین: وقتی کاربران بهراحتی قربانی میشوند، اعتماد به سیستم کاهش مییابد.

- اختلال در عملکرد شبکه: برخی حملات باعث کندی یا ایجاد خطا در شبکه میشوند.

چگونه از حملات مسمومیت آدرس جلوگیری کنیم؟

برای محافظت از داراییهای دیجیتال خود و ایمن نگه داشتن شبکههای بلاکچین، بسیار مهم است که از حملات مسمومیت آدرس در دنیای ارزهای دیجیتال جلوگیری کنید. یکی از بهترین روشهای دفاع در برابر این نوع حملات، ایجاد عادات بهتر در نحوه استفاده و مدیریت کیف پول است.

مدیریت خودسرانه همراه با برنامههای پشتیبان

خودحضانتی یا Self-Custody به این معناست که تنها شما کلیدهای خصوصی خود را مدیریت و کنترل میکنید، بنابراین همیشه کنترل کامل داراییهایتان را دارید. اما این مسئولیت با اهمیت زیادی همراه است؛ باید عبارت بازیابی ۲۴ کلمهای خود را محافظت کنید.

استفاده از آدرس های جدید

بیشتر کیف پولهای مدرن بهطور خودکار آدرسهای جدید ایجاد میکنند که این موضوع باعث میشود تاریخچه تراکنشهای شما سختتر ردیابی یا تقلید شود. استفاده از این قابلیت همراه با کیف پول سختافزاری، کلیدهای خصوصی شما را به صورت آفلاین نگه داشته و از بدافزارها در امان میدارد.

مدیریت تراکنش ها و آدرسها

در اشتراکگذاری آدرسهای خود احتیاط کنید؛ از انتشار آنها در مکانهای عمومی یا ارتباط دادن به هویت واقعی خود اجتناب کنید. همیشه از والتهای معتبر استفاده کنید که ویژگیهای امنیتی قوی دارند و نرمافزار کیف پول خود را بهروزرسانی کنید. بسیاری از حملات با سوءاستفاده از باگهایی انجام میشود که توسعه دهندگان بهسرعت اصلاح میکنند، بنابراین بهروزرسانی یک نکته کلیدی در امنیت تراکنشهای کریپتو است.

اعتماد نکنید، تأیید کنید

قبل از ارسال وجه، همیشه آدرس کامل تراکنش را دوباره بررسی کنید (نه فقط چند کاراکتر اول و آخر) و آن را با منبع مطمئن مقایسه کنید. معمولاً صفحهنمایش دستگاههای عادی اولویت را به ظاهر میدهند، نه امنیت. این همان چیزی است که والت سخت افزاری لجر (Ledger) را از بقیه متمایز میکند.

تمامی والت های لجر دارای صفحهنمایش ایمن و صفحهنمایش لمسی ایمن هستند که مستقیماً با استفاده از چیپ Secure Element اجرا میشوند. این اجزا با یکدیگر کار میکنند تا حتی اگر یک کلاهبردار سعی کند شما را با یک تراکنش جعلی یا آدرس تقلبی فریب دهد، دستگاه فقط چیزی را امضا کند که بهطور صریح روی صفحه ایمن تأیید شده است.

علاوه بر این، با ابتکار Ledger Clear Signing میتوانید تمام جزئیات تراکنش را به وضوح مشاهده و تأیید کنید. ضمن اینکه اپلیکیشن Ledger Live انتقالهای مشکوک با ارزش صفر را پنهان میکند تا از حملات رایجی مانند مسمومیت آدرس جلوگیری شود. همچنین میتوانید در برخی کیف پولها فهرست سفید (Whitelist) تنظیم کنید تا فقط به آدرسهای مورد اعتماد ارز دیجیتال ارسال شود و یک لایه محافظتی اضافی ایجاد کنید.

در اشتراک گذاری اطلاعات محتاط باشید

هرچه کمتر آدرسهای عمومی خود را بهصورت آنلاین منتشر کنید بهتر است و بهترین روش این است که آنها را به اطلاعات شخصی خود در شبکههای اجتماعی پیوند ندهید؛ این کار ناشناس ماندن شما را حفظ میکند، که برای جلوگیری از حملات هدفمند و استفاده امن از سیستم های مالی غیرمتمرکز مقاوم در برابر سانسور بسیار مهم است.

استفاده از کیف پول چندامضایی (Multisig)

کیف پول های چندامضایی امنیت کریپتو را با نیاز به چندین کلید برای تأیید تراکنش ها افزایش میدهند و نقاط ضعف تکی را حذف میکنند. این کیف پول ها برای وجوه مشترک ایدهآل هستند و همچنین پشتیبانی شخصی قدرتمندی مانند تنظیم ۲ از ۳ ارائه میدهند که در صورت از دست دادن یک کلید، بازیابی امکانپذیر باشد. این روش باعث افزایش امنیت حضانت شخصی و محافظت در برابر هک ها و حملات فیشینگ میشود. برای کسانی که دارایی زیادی دارند، استفاده از کیف پول چندامضایی از طریق ابزارهای شخص ثالث مانند Sparrow Wallet بهتر است، زیرا برای هر تراکنش نیاز به تأیید چندگانه دارد.

بیشتر بخوانید: چگونه امنیت کیف پول دیجیتال خود را تأمین کنیم

یادگیری اصول امنیت کریپتو

یادگیری چگونگی محافظت از ارزهای دیجیتال به شما کمک میکند الگوها و ترفندهایی را که هکرها برای سوءاستفاده از ارز دیجیتال شما به کار میبرند، بشناسید. حتی در بهترین حالت، زمانی که کاملاً حضانت شخصی را اتخاذ میکنید، نقطه ضعف اصلی خودتان هستید. آگاهی بیشتر به معنای محافظت بیشتر در برابر کلاهبرداریهای سایبری است.

برای کاربران حرفهای، ابزارهای تحلیل بلاکچین میتوانند در لحظه، حملات مشکوک داستینگ یا مسمومیت آدرس را شناسایی کنند. اگر متوجه یک آدرس مسموم شدید یا مشکوک بودید که هدف قرار گرفتهاید، آن را به ارائهدهنده کیف پول خود و در موارد جدی به مقامات گزارش دهید. انجام این کار به دیگران کمک میکند ایمن بمانند، زیرا وقتی صحبت از کلاهبرداری است، هوشیاری یک نفر میتواند از کل اکوسیستم محافظت کند.

جمع بندی

حمله مسمومیت آدرس ارز دیجیتال یک تهدید واقعی در فضای وب ۳ است که میلیونها دلار از دارایی کاربران را از بین میبرد. کلاهبرداران این کار را با وارد کردن آدرسهای جعلی به تاریخچه تراکنش های شما انجام میدهند، به امید اینکه در لحظهای غفلت، آدرس اشتباه را کپی کنید. اولین و آخرین خط دفاعی شما همیشه خودتان هستید.

برای جلوگیری از این حملات باید عادتهای امنی در مدیریت کیف پول و تراکنش ها ایجاد کرد؛ مانند استفاده از آدرسهای جدید برای هر تراکنش، بهروزرسانی مداوم نرمافزار کیف پول، محدود کردن اشتراکگذاری عمومی آدرسها و در صورت امکان استفاده از کیف پولهای چندامضایی که نیازمند تأیید چند کلید برای انجام تراکنش هستند. همچنین آگاهی و آموزش درباره روشهای کلاهبرداری دیجیتال نقش بسیار مهمی در حفظ امنیت داراییهای شما دارد.

سوالات متداول

آیا بلاکچین خودش در برابر حملات مسمومیت آدرس مقاوم است؟

بله، بلاکچین از نظر فنی ایمن است و این حملات بر پایه ضعف انسانی (مانند اعتماد به ظاهر آدرس) صورت میگیرند، نه آسیب پذیری در پروتکل.

چرا حملات با مبلغ صفر (Zero-Value Transfer) مؤثر هستند؟

این حملات با ارسال تراکنش های بدون ارزش به کیف پول قربانی، آدرس مهاجم را در تاریخچه تراکنش ها جاسازی میکنند. بسیاری از کاربران فقط چند کاراکتر اول و آخر آدرس را بررسی میکنند و به اشتباه آدرس جعلی را برای تراکنش های بعدی انتخاب میکنند. طبق گزارشهای Etherscan، این روش در سالهای اخیر منجر به سرقت میلیونها دلار شده است.

آیا کیف پول های سختافزاری واقعاً در برابر این حملات کمک میکنند؟

بله، کیف پولهای سختافزاری مانند Ledger یا Trezor قبل از امضای هر تراکنش، آدرس مقصد را روی صفحه نمایش فیزیکی نمایش میدهند. این ویژگی اطمینان میدهد که حتی اگر بدافزار آدرس را در کامپیوتر تغییر دهد، کاربر تغییر را متوجه میشود. این روش توسط سازمانهایی مانند CISA به عنوان بهترین روش خودحضانتی توصیه شده است.

چه تفاوتی بین حمله داستینگ و مسمومیت آدرس وجود دارد؟

حمله داستینگ (Dusting) بیشتر برای ردیابی و شکستن ناشناسی کاربر استفاده میشود، در حالی که مسمومیت آدرس (Address Poisoning) مستقیماً هدف سرقت دارایی از طریق فریب کاربر در انتخاب آدرس اشتباه را دنبال میکند. با این حال، گاهی این دو روش ترکیب میشوند تا حمله هدفمندتری انجام شود.

آیا استفاده از آدرس های یک بار مصرف واقعاً تأثیرگذار است؟

بله، بسیاری از کیف پولهای مدرن (مثل MetaMask یا Exodus) برای هر تراکنش دریافتی یک آدرس جدید تولید میکنند. این کار مانع از تحلیل زنجیرهای تراکنش ها و جعل آدرس مشابه میشود. طبق توصیههای مؤسسه Zcash Foundation، استفاده از آدرسهای یک بار مصرف یکی از سادهترین و مؤثرترین راههای محافظت در برابر مسمومیت آدرس است.

به به مقاله فوق العاده و بینظیری بود مرسی از این همه آگاهی و اطلاعات ، کلاهبرداری واقعا معضلی شده و تامین امنیت ❤️❤️❤️❤️💎💎💎💎✅✅✅