آنچه در این مطلب میخوانید:

فناوری بلاکچین به عنوان یکی از نوآورانهترین دستاوردهای عصر دیجیتال، دنیای ما را تغییر داده است. این فناوری با ارائه روشی ایمن و شفاف برای ذخیره و انتقال دادهها، زمینهساز توسعه بسیاری از برنامههای کاربردی در حوزههای مختلف شده است. با این حال، مانند هر فناوری دیگری، بلاکچین نیز با چالشهایی در زمینه امنیت روبرو است. در این مقاله به بررسی راهکارهای مؤثر برای حفظ امنیت بلاکچین و چگونگی مقابله با تهدیدات سایبری پرداخته خواهد شد.

معرفی فناوری بلاکچین

بلاکچین یک دفتر کل توزیع شده است که به صورت غیرمتمرکز عمل میکند. این فناوری اطلاعات را در بلوکهایی ذخیره میکند که به صورت زنجیرهای به یکدیگر متصل هستند. هر بلوک شامل دادههای تراکنشها، یک مهر زمانی و یک هش از بلوک قبلی است. به دلیل استفاده از رمزنگاری و ساختار غیرمتمرکز، بلاکچین امکان تقلب یا تغییر دادهها را به حداقل میرساند. از کاربردهای برجسته بلاکچین میتوان به ارزهای دیجیتال مانند بیت کوین، قراردادهای هوشمند و مدیریت زنجیره تأمین نیز اشاره داشت.

چگونگی کارکرد بلاکچین و نحوه تأمین امنیت دادهها در این فناوری

بلاکچین با استفاده از یک شبکه همتا به همتا (P2P) کار میکند که در آن هر گره (Node) یک کپی از کل دفتر کل را نگهداری میکند. زمانی که یک تراکنش جدید ایجاد میشود، این تراکنش در سراسر شبکه پخش شده و توسط گرهها تأیید میگردد. پس از تأیید، تراکنش در یک بلوک جدید قرار داده میشود که به زنجیره بلوکهای قبلی متصل میشود. این فرایند به واسطه استفاده از الگوریتم های رمزنگاری قوی و مکانیزم های اجماع مانند Proof of Work (PoW) یا Proof of Stake (PoS) انجام میشود که تضمین میکند هیچ یک از گرهها نمیتوانند به تنهایی بلاکچین را دستکاری کنند. رمزنگاری به کار رفته در بلاکچین، دادهها را به صورتی امن و غیرقابل تغییر نگه داشته و هر گونه تغییر در دادهها نیازمند تغییر در تمام بلوکهای بعدی خواهد بود که اینکار عملاً غیرممکن است.

معرفی انواع مختلف حملات سایبری که ممکن است بر روی بلاکچین انجام شوند؟

با وجود امنیت بالای بلاکچین، این فناوری همچنان در معرض انواع مختلفی از حملات سایبری قرار دارد. در ادامه به بررسی این حملات پرداختهایم.

حمله ۵۱ درصدی چیست؟ و نحوه وقوع آن در شبکههای بلاکچین

حمله ۵۱ درصدی زمانی رخ میدهد که یک مهاجم یا گروهی از مهاجمان کنترل بیش از ۵۱ درصد از قدرت پردازشی شبکه را بدست میگیرند. در این حالت، مهاجم میتواند تراکنشهای جدید را تأیید یا حتی تغییر دهد و بلاکهای جدیدی ایجاد کند که باعث میشود تراکنشهای قبلی بازگردانده یا دوباره خرج شوند. وقوع چنین حملهای در شبکههایی با قدرت پردازشی پایین یا شبکههایی که غیرمتمرکز نیستند، محتملتر است.

حملات سایبری دو بار خرج کردن (Double Spending) چیست؟ روشهای جلوگیری از آن در بلاکچین

دو بار خرج کردن به معنای خرج کردن یک واحد از ارز دیجیتال در دو تراکنش مختلف است. در بلاکچین، هر تراکنش باید توسط شبکه تأیید شود و در صورتی که تراکنشی معتبر نباشد، رد میشود. با این حال، اگر مهاجم بتواند دو تراکنش را به طور همزمان به شبکه ارسال کند، ممکن است یکی از آنها تأیید شده و دیگری از بین برود. این حمله معمولاً در بلاکچینهایی که به خوبی توزیع نشدهاند یا در معرض حمله ۵۱ درصدی قرار دارند، رخ میدهد. برای جلوگیری از دو بار خرج کردن، از مکانیزم های اجماع قوی مانند PoW یا PoS استفاده میشود که تضمین میکند تنها یک تراکنش میتواند تأیید شود.

حملات فیشینگ

فیشینگ یک نوع حمله هویتی است که در آن مهاجمان تلاش میکنند با جعل هویت نهادهای معتبر، اطلاعات حساس کاربران مانند کلیدهای خصوصی یا اطلاعات ورود به حسابهای کاربری را بدست آورند. این حملات معمولاً از طریق ایمیلها یا وبسایتهای جعلی انجام میشوند که به نظر میرسد از منابع قانونی آمدهاند. بهترین روش برای مقابله با حملات فیشینگ، افزایش آگاهی کاربران و استفاده از روشهای احراز هویت دو مرحله ای است.

حمله بر روی شبکه (Routing Attack)

در حمله بر روی شبکه، مهاجم تلاش میکند تا ترافیک بین گرههای شبکه را به سمت خود هدایت کند. اینکار میتواند با استفاده از کنترل یک گره در شبکه یا با تغییر مسیر ترافیک در اینترنت انجام شود. در این نوع حمله، مهاجم میتواند تراکنشها را به تأخیر بیندازد یا حتی آنها را مسدود کند. برای مقابله با این حملات، از پروتکلهای امنیتی در سطح شبکه استفاده میشود و همچنین شبکه باید به گونهای طراحی شود که توزیع گستردهای از گرهها داشته باشد.

حملات سیبیل (Sybil Attacks)

حملات سیبیل زمانی رخ میدهد که یک مهاجم با ایجاد تعداد زیادی هویت جعلی در شبکه، کنترل بخش بزرگی از شبکه را بدست میگیرد. این حمله میتواند به طور قابل توجهی بر تصمیمات اجماع شبکه تأثیر بگذارد و به مهاجم اجازه دهد تا تراکنشهای تقلبی را تأیید کند. برای جلوگیری از حملات سیبیل، شبکههای بلاکچین معمولاً از سیستمهای اجماع پیچیدهتری استفاده میکنند که تأیید هویت کاربران را الزامی میسازد.

باگ امنیتی در بلاک چین

باگ های امنیتی میتوانند به دلیل اشتباهات در کدنویسی قراردادهای هوشمند یا نرم افزارهای مرتبط با بلاکچین ایجاد شوند. این باگ ها ممکن است به مهاجمان اجازه دهند تا از نقصهای موجود در کد، سوء استفاده کرده و دسترسی غیرمجاز به منابع یا اطلاعات پیدا کنند. شناسایی و رفع باگ ها از طریق بازبینی دقیق کد و اجرای برنامههای پاداش باگ (Bug Bounty) بسیار مهم است.

حملات سافتور (Software Vulnerability Exploits)

این نوع حملات با سوء استفاده از ضعفهای موجود در نرم افزارهای مورد استفاده در شبکه بلاکچین انجام میشود. مهاجمان با بهرهبرداری از این ضعفها، میتوانند به دادهها دسترسی پیدا کرده یا عملکرد شبکه را مختل کنند. استفاده از نرم افزارهای بروز و پایبندی به بهترین شیوههای توسعه نرم افزار میتواند از وقوع این نوع حملات جلوگیری کند.

حملات به کیف پولهای دیجیتال

کیف پول های دیجیتال به عنوان مکانهایی برای ذخیره کلیدهای خصوصی کاربران، یکی از اهداف اصلی حملات سایبری هستند. این حملات ممکن است شامل دسترسی غیرمجاز به کیف پول، سرقت کلیدهای خصوصی یا حتی از کار انداختن کیف پول باشند. برای محافظت از کیف پول های دیجیتال، استفاده از کیف پول های سخت افزاری و همچنین پشتیبان گیری از کلیدهای خصوصی توصیه میشود.

حمله Dusting

حمله Dusting شامل ارسال مقادیر بسیار کوچکی از ارزهای دیجیتال به کیف پول های کاربران است. هدف این حمله، شناسایی و دنبال کردن تراکنش های بعدی از این کیف پول ها برای تحلیل و شناسایی کاربران است. این نوع حمله معمولاً برای اهداف تجاری یا حتی برای سرقت هویت کاربران انجام میشود. برای مقابله با این نوع حملات، کاربران میتوانند از کیف پول هایی با حریم خصوصی بالا استفاده کنند و از اشتراک گذاری عمومی آدرس های کیف پول خودداری کنند.

بهترین راه کارها برای حفظ امنیت بلاکچین

حال وقت آن است که با راهکارهای امنیتی بلاکچین آشنا شوید؛ در این راستا به مواردی که در ادامه شرح دادهایم، توجه کافی را به عمل آورید.

استفاده از رمزنگاری برای امنیت بلاکچین

رمزنگاری یکی از ابزارهای اصلی برای حفظ امنیت در بلاکچین است. این فناوری با استفاده از الگوریتمهای رمزنگاری قوی، دادهها را به صورتی تبدیل میکند که تنها با داشتن کلید مربوطه میتوان به آنها دسترسی پیدا کرد. در بلاکچین، از الگوریتمهای رمزنگاری مانند SHA-256 برای هش کردن دادهها و الگوریتمهای دیگر برای امضای دیجیتال استفاده میشود. این امر تضمین میکند که اطلاعات تنها توسط افراد مجاز قابل دسترسی و تغییر هستند و هر گونه تلاش برای تغییر دادهها به سرعت شناسایی خواهد شد.

معرفی سیستمهای اجماع مانند Proof of Work و Proof of Stake و نقش آنها در افزایش امنیت بلاکچین

سیستمهای اجماع مانند Proof of Work (PoW) و Proof of Stake (PoS) از اصلیترین ابزارهای امنیتی در شبکههای بلاکچین هستند. در PoW، گرهها برای حل مسائل پیچیده ریاضی با یکدیگر رقابت میکنند و اولین گرهای که مسئله را حل کند، حق افزودن بلوک جدید به بلاکچین را خواهد داشت. این فرایند نیازمند منابع محاسباتی زیادی است که حملات به شبکه را بسیار هزینهبر میکند. در PoS، گرهها بر اساس میزان ارز دیجیتالی که در شبکه قفل کردهاند، انتخاب میشوند. این سیستم باعث میشود که گرهها شرایط کافی برای حفظ امنیت شبکه داشته باشند؛ چرا که هر گونه تخلف منجر به از دست دادن سرمایه قفل شده آنها خواهد شد.

بررسی نقش گرهها (Nodes) در حفظ امنیت دادهها در شبکه بلاکچین

گرهها (Nodes) در شبکه بلاکچین وظیفه نگهداری یک کپی از کل دفتر کل و تأیید تراکنشها را بر عهده دارند. هر گرهای که به شبکه اضافه میشود، امنیت شبکه را افزایش میدهد، زیرا دستکاری دادهها در یک گره بدون اطلاع سایر گرهها امکانپذیر نیست. همچنین، گرهها با شرکت در فرایند اجماع، تضمین میکنند که تنها تراکنشهای معتبر به زنجیره اضافه شوند. تنوع و توزیع جغرافیایی گرهها نیز از اهمیت بالایی برخوردار است، به این علت که مانع از تمرکز دسترسی قدرت در برای یک یا چند نهاد میشود.

تأمین امنیت قراردادهای هوشمند در بلاکچین

قراردادهای هوشمند برنامههایی هستند که به طور خودکار و بر اساس شرایط از پیش تعیین شده اجرا میشوند. این قراردادها، اگر به درستی کدنویسی نشوند، میتوانند اهداف جذابی برای حملات سایبری باشند. برای تأمین امنیت قراردادهای هوشمند، استفاده از روشهای رسمی تأیید کد، بازبینی دقیق کد و اجرای تستهای جامع ضروری است. همچنین، استفاده از چارچوبهای توسعهای که دارای ابزارهای امنیتی پیش فرض هستند، میتواند به کاهش خطرات کمک کند.

تأثیر شبکههای غیرمتمرکز در امنیت بلاکچین

یکی از ویژگیهای کلیدی بلاکچین، غیرمتمرکز بودن آن است. شبکه های غیرمتمرکز باعث میشوند که دادهها به جای تمرکز در یک نقطه، در سراسر شبکه توزیع شوند. این امر موجب میشود که حملات به شبکه بلاکچین بسیار دشوارتر و پرهزینهتر باشد، به این خاطر که برای موفقیت در حمله، مهاجم باید کنترل بخش بزرگی از شبکه را بدست گیرد. علاوه بر این، شبکه های غیرمتمرکز از حریم خصوصی کاربران محافظت میکنند و خطرات مرتبط با نقض دادهها را کاهش میدهند.

نقش توسعهدهندگان در امنیت بلاکچین

توسعهدهندگان نقش حیاتی در حفظ امنیت بلاکچین دارند. آنها باید از بهترین شیوه های برنامه نویسی پیروی کنند و ابزارها و کتابخانه های امن را در توسعه نرم افزارهای بلاکچین به کار بگیرند. همچنین، توسعهدهندگان باید بروزرسانیهای منظم برای رفع باگها و بهبود امنیت نرم افزار ارائه دهند. آموزش مستمر و آگاهی از تهدیدات جدید نیز برای توسعهدهندگان ضروری است تا بتوانند در برابر تهدیدات جدید مقاوم باشند.

آموزش کاربران برای حفظ امنیت بلاکچین

آموزش کاربران یکی از مؤثرترین راهکارها برای حفظ امنیت بلاکچین است. بسیاری از حملات سایبری به دلیل عدم آگاهی کاربران از خطرات و شیوههای محافظت از خود رخ میدهد. آموزش کاربران در زمینه امنیت سایبری، نحوه مدیریت کلیدهای خصوصی، شناسایی حملات فیشینگ و استفاده از ابزارهای امنیتی میتواند به طور قابل توجهی خطرات امنیتی را کاهش دهد. همچنین، کاربران باید از اهمیت بروزرسانی نرم افزارها و استفاده از احراز هویت دو مرحله ای آگاه شوند.

معرفی ابزارهای مختلف امنیتی مانند فایروالها و سیستمهای تشخیص نفوذ (IDS) در حفظ امنیت بلاکچین

استفاده از ابزارهای امنیتی مانند فایروالها و سیستمهای تشخیص نفوذ (IDS) میتواند به طور مؤثری امنیت شبکه های بلاکچین را افزایش دهد. فایروالها به عنوان یک لایه محافظتی بین شبکه داخلی و اینترنت عمل میکنند و مانع از دسترسی غیرمجاز به شبکه میشوند. سیستم های تشخیص نفوذ نیز ترافیک شبکه را بررسی میکنند و هرگونه فعالیت مشکوک یا غیرمجاز را شناسایی و گزارش میدهند. این ابزارها میتوانند به خصوص در شبکه های خصوصی بلاکچین که حساسیت بالاتری دارند، نقش مهمی در افزایش امنیت ایفا کنند.

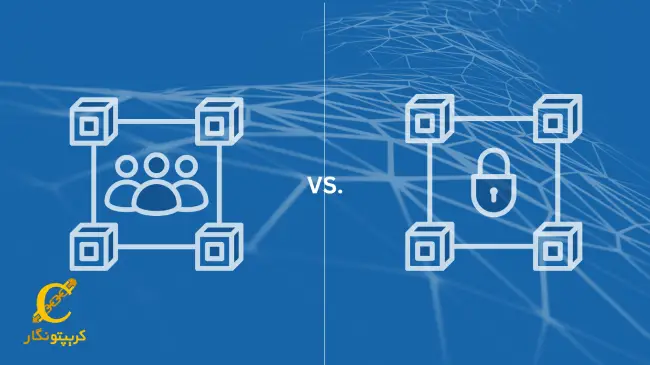

مقایسه بلاکچینهای عمومی و خصوصی از نظر امنیت و میزان خطرات سایبری

بلاکچین های عمومی به دلیل دسترسی باز به همه کاربران و عدم نیاز به مجوز برای مشارکت در شبکه، در معرض خطرات سایبری بیشتری قرار دارند. در این نوع بلاکچینها، هر کاربری میتواند به شبکه متصل شده و تراکنشها را مشاهده یا حتی در فرایند اجماع شرکت کند. این ویژگی باعث میشود که خطراتی مانند حملات سیبیل یا ۵۱ درصدی بیشتر باشند. از طرف دیگر، بلاکچینهای خصوصی با استفاده از مجوزها و محدودیتهای دسترسی، امنیت بیشتری را ارائه میدهند. تنها کاربران معتبر میتوانند به شبکه دسترسی داشته باشند و در فرایندهای تصمیم گیری شرکت کنند. با این حال، بلاکچین های خصوصی نیز در صورت نقص های امنیتی در تنظیمات شبکه یا سوء استفاده از مجوزها، در معرض خطرات سایبری قرار میگیرند.

معرفی پروتکلهای امنیتی که برای افزایش امنیت شبکههای بلاکچین استفاده میشوند

پروتکلهای امنیتی مختلفی برای افزایش امنیت شبکههای بلاکچین وجود دارند. یکی از این پروتکلها، پروتکل TLS (Transport Layer Security) است که برای تأمین امنیت ارتباطات بین گرهها در شبکه بلاکچین به کار میرود. این پروتکل از رمزنگاری برای حفاظت از دادههای تبادلی بین گرهها استفاده میکند و از دسترسی غیرمجاز به اطلاعات جلوگیری میکند. همچنین، پروتکلهای دیگری مانند DPoS (Delegated Proof of Stake) و BFT (Byzantine Fault Tolerance) نیز برای افزایش امنیت و کارایی شبکه های بلاکچین به کار میروند. این پروتکل ها با توجه به نیازهای مختلف شبکهها، به طور متفاوتی طراحی شدهاند تا از تهدیدات سایبری جلوگیری کنند و اعتماد به شبکه را افزایش دهند.

راهکارهای امنیتی برای حفاظت از کیفپولهای دیجیتال

حفاظت از کیف پول های دیجیتال یکی از مهمترین جنبه های امنیتی در دنیای بلاکچین است. استفاده از کیف پول های سخت افزاری که کلیدهای خصوصی را به صورت آفلاین ذخیره میکنند، یکی از بهترین روشها برای حفاظت از دارایی های دیجیتال است. همچنین، انتخاب یک کیف پول دیجیتال با ویژگی های امنیتی پیشرفته مانند احراز هویت دو مرحله ای و رمزنگاری داده ها میتواند به کاهش خطرات کمک کند. پشتیبانگیری منظم از کلیدهای خصوصی و استفاده از رمزهای عبور قوی نیز از جمله اقداماتی هستند که کاربران باید برای حفاظت از کیف پول های دیجیتال خود انجام دهند.

نقش احراز هویت در امنیت بلاکچین

احراز هویت یکی از مهمترین عوامل در تأمین امنیت شبکه های بلاکچین است. با استفاده از روش های احراز هویت، اطمینان حاصل میشود که تنها افراد مجاز میتوانند به شبکه دسترسی داشته باشند و عملیات تراکنشها را انجام دهند. روش های احراز هویت دو مرحله ای (2FA) که شامل ترکیبی از رمز عبور و یک کد ارسال شده به دستگاه کاربر است، امنیت بیشتری را فراهم میکند. همچنین، استفاده از امضای دیجیتال نیز میتواند به تأمین امنیت تراکنش ها و جلوگیری از تغییرات غیرمجاز در داده ها کمک کند.

مدیریت کلیدهای خصوصی در بلاکچین

کلیدهای خصوصی به عنوان رمز دسترسی به داراییها و اطلاعات شخصی کاربران در بلاکچین، از اهمیت بسیار بالایی برخوردارند. مدیریت صحیح کلیدهای خصوصی میتواند از بسیاری از حملات سایبری جلوگیری کند. بهترین روش برای مدیریت کلیدهای خصوصی، استفاده از کیف پول های سخت افزاری است که کلیدها را به صورت آفلاین ذخیره میکنند. همچنین، کاربران باید از به اشتراک گذاشتن کلیدهای خصوصی خودداری کنند و در صورت لزوم، از سیستمهای پشتیبان گیری مطمئن استفاده کنند. رمزنگاری قوی و استفاده از عبارت بازیابی (Seed Phrase) نیز از دیگر روشهای موثر برای حفاظت از کلیدهای خصوصی هستند.

نقش برنامههای پاداش باگ (Bug Bounty)

برنامههای پاداش باگ یا Bug Bounty یکی از روشهای موثر برای کشف و رفع آسیبپذیریهای امنیتی در نرم افزارهای بلاکچین هستند. در این برنامهها، توسعهدهندگان و شرکتها به هکرهای کلاهسفید و محققان امنیتی پاداش میدهند تا آسیب پذیریهای امنیتی را شناسایی و گزارش کنند. این روش نه تنها به بهبود امنیت نرم افزارها کمک میکند، بلکه به جامعه امنیتی نیز انگیزهای برای مشارکت در بهبود امنیت بلاکچین میدهد. برنامههای پاداش باگ میتوانند به خصوص در پروژههای بزرگ و پیچیده بلاکچین که احتمال وجود باگهای ناشناخته زیاد است، بسیار مؤثر باشند.

پشتیبانی از امنیت بلاکچین با هوش مصنوعی

هوش مصنوعی (AI) میتواند نقش مهمی در افزایش امنیت بلاکچین ایفا کند. الگوریتمهای یادگیری ماشینی میتوانند برای شناسایی الگوهای غیرعادی در ترافیک شبکه و تشخیص تهدیدات جدید به کار گرفته شوند. همچنین، هوش مصنوعی میتواند به بهبود روش های رمزنگاری و ایجاد سیستم های اجماع کارآمدتر کمک کند. استفاده از AI در امنیت بلاکچین میتواند به طور قابل توجهی زمان واکنش به تهدیدات را کاهش دهد و از وقوع حملات جلوگیری کند. همچنین، AI میتواند در شناسایی و پیشبینی حملات سایبری قبل از وقوع آنها مؤثر باشد که این امر به طور چشمگیری امنیت شبکه های بلاکچین را افزایش میدهد.

تأثیر قوانین و مقررات بر امنیت بلاکچین

قوانین و مقررات میتوانند نقش مهمی در تأمین امنیت بلاکچین ایفا کنند. تنظیم مقررات مناسب میتواند شرکتها و توسعهدهندگان را ملزم به پیروی از استانداردهای امنیتی و انجام ارزیابیهای منظم امنیتی کند. همچنین، وضع قوانین برای محافظت از حقوق کاربران و تعیین چارچوبهای قانونی برای رسیدگی به تخلفات سایبری میتواند به افزایش اعتماد عمومی به بلاکچین کمک کند. با این حال، قوانین و مقررات نباید به گونهای باشند که از نوآوری جلوگیری کنند. به همین دلیل، همکاری بین دولتها، نهادهای قانونگذاری و جامعه بلاکچین برای ایجاد یک چارچوب قانونی متوازن و مؤثر ضروری است.

جمع بندی

امنیت بلاکچین یک موضوع حیاتی و چند وجهی است که نیازمند توجه ویژه به جنبههای مختلف فنی، انسانی و قانونی دارد. با توجه به پیچیدگی و اهمیت فناوری بلاکچین در دنیای امروز، استفاده از روشهای پیشرفته برای تأمین امنیت این فناوری ضروری است. از رمزنگاریهای پیچیده و سیستمهای اجماع گرفته تا آموزش کاربران و مدیریت کلیدهای خصوصی، همه این اقدامات میتوانند به حفظ امنیت شبکههای بلاکچین کمک کنند. علاوه بر این، توسعهدهندگان و کاربران باید همواره آگاه و آماده باشند تا با تهدیدات جدید مقابله کنند و امنیت بلاکچین را در بالاترین سطح ممکن حفظ کنند. با توجه به این راهکارها، میتوان از بلاکچین به عنوان یک فناوری امن و قابل اعتماد در آینده استفاده کرد.

رمزنگاری به کار رفته در بلاکچین، دادهها را به صورتی امن و غیرقابل تغییر نگه داشته و هر گونه تغییر در دادهها نیازمند تغییر در تمام بلوکهای بعدی خواهد بود که اینکار عملاً غیرممکن است.

امنیت بلاکچین یک موضوع حیاتی و چند وجهی است که نیازمند توجه ویژه به جنبههای مختلف فنی، انسانی و قانونی دارد. با توجه به پیچیدگی و اهمیت فناوری بلاکچین در دنیای امروز، استفاده از روشهای پیشرفته برای تأمین امنیت این فناوری ضروری است.

با توجه به پیچیدگی و اهمیت فناوری بلاکچین در دنیای امروز، استفاده از روشهای پیشرفته برای تأمین امنیت این فناوری ضروری است. از رمزنگاریهای پیچیده و سیستمهای اجماع گرفته تا آموزش کاربران و مدیریت کلیدهای خصوصی، همه این اقدامات میتوانند به حفظ امنیت شبکههای بلاکچین کمک کنند..

خرید و فروش ارز دیجیتال آموزش ارز دیجیتال خرید ارز دیجیتال آموزش ترید ارز دیجیتال علی اکبر توسل

با سلام و خدا قوت تشکر از شما بابت تهیه مطالب خوبتون

امنیت بلاکچین یک موضوع حیاتی و چند وجهی است که نیازمند توجه ویژه به جنبههای مختلف فنی، انسانی و قانونی دارد. با توجه به پیچیدگی و اهمیت فناوری بلاکچین در دنیای امروز، استفاده از روشهای پیشرفته برای تأمین امنیت این فناوری ضروری است

امنیت بلاکچین یک موضوع حیاتی و چند وجهی است که نیازمند توجه ویژه به جنبههای مختلف فنی، انسانی و قانونی دارد

اطلاعات و توضیحات در خصوص کیف پول های ارز دیجیتال و راههای جلوگیری از هک کردن آنها بسیار مهم و مفید بودند که از سایت کریپتونگار دنبال ومطالعه کردم. سپاس از لطف و زحمات شما

مطالب خوبی درباره امنیت کیف پول و ارز دیجیتال بود آموزش ارز دیجیتال

ربات تریدر میخوام با تشکر

آموزش ارز دیجیتال امنیت بلاکچین

مطالب در خصوص امنیت کیف پول وارز دیجیتال بسیار عالی وکاربردی بود.با تشکر از مجموعه کریپتونگار

حفاظت از اطلاعات و بخصوص سرمایه های مردم کار بسیار دشواری و هزینه بر و پر استرسی میباشد لذا همه سازمانها چه کوچک و چه بزرگ از زمان ورود درتلاش برای امنیت هستند که اونهم بستگی به اهمیت اون مجموعه دارد .مطالب بسیار عالی و اموزنده در خصوص امنیت ارز دیجیتال بود.سپاس از شما

سپاس کریپتونگار بهترین سایت آموزش ارزدیجیتال

آموزش ارزدیجیتال

باسپاس عالیه

مررسی از راهکارهای امنیت بلاکچین واقعا ومفید بود

توضیحات بهترین راهکار امنیت بلاکچین برای محافظت از داده هاوتراکنش ها واقعا عالی ومفید بودند

درود بر شما و سایت کریپتونگار در آموزش ارز دیجیتال..مرسی از مطالب خوبی که میزارین

سلام موضوع خرید وفروش ارز دیجیتال مطالب بسیار مفید وکاربردی ممنون از سایت محبوب کریپتونگار